2024年12月18日,国度互联网济急中心CNCERT发布公告,发现并处分了两起针对我国大型科技企业的收罗纰谬事件。评释详备刻画了对某先进材料瞎想策划院的收罗纰谬情况开云体育,为人人有关国度和单元提供防患参考。 纰谬者于2024年8月19日驾御该单元电子文献系统的注入间隙入侵系统,窃取了料理员账号和密码信息。两天后,纰谬者使用这些把柄登录被纰谬系统的料理后台。 8月21日中午,纰谬者在电子文献系统中部署了后门步妥洽定制化木马步调。这些坏心步调仅存在于内存中,不存储在硬盘上,以避让检测。木马步调

2024年12月18日,国度互联网济急中心CNCERT发布公告,发现并处分了两起针对我国大型科技企业的收罗纰谬事件。评释详备刻画了对某先进材料瞎想策划院的收罗纰谬情况开云体育,为人人有关国度和单元提供防患参考。

纰谬者于2024年8月19日驾御该单元电子文献系统的注入间隙入侵系统,窃取了料理员账号和密码信息。两天后,纰谬者使用这些把柄登录被纰谬系统的料理后台。

8月21日中午,纰谬者在电子文献系统中部署了后门步妥洽定制化木马步调。这些坏心步调仅存在于内存中,不存储在硬盘上,以避让检测。木马步调用于摄取从涉事单元被控个东谈主贪图机上窃取的明锐文献,造访旅途为/xxx/xxxx?flag=syn_user_policy。后门步调则将窃取的明锐文献团聚后传输到境外,造访旅途是/xxx/xxxStats。

11月6日、8日和16日,纰谬者驾御电子文档处事器的软件升级功能,向该单元276台主机植入特种木马步调。这些木马步调的主邀功能包括扫描和窃取明锐文献以及受纰谬者的登录账密等个东谈主信息,何况即用即删。

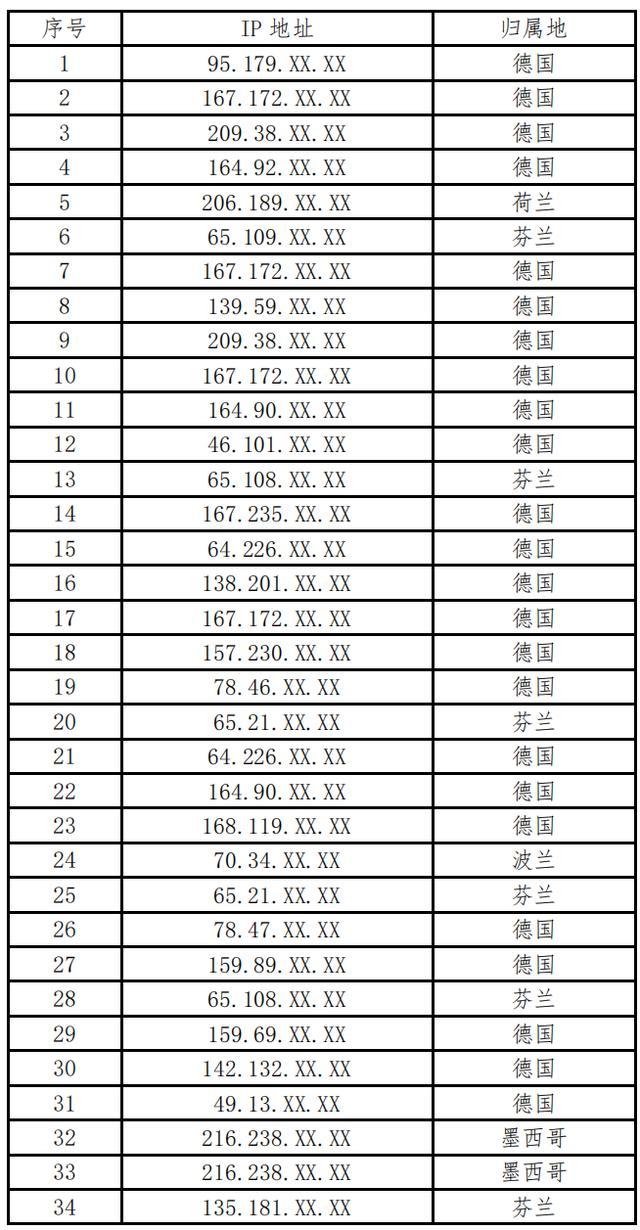

纰谬者屡次通过中国境内的IP跳板登录到软件升级料理处事器,入侵受害单元内网主机,并反复进行全盘扫描,发现潜在纰谬观点,掌执该单元使命本色。11月6日至11月16日历间,纰谬者三次驾御不同跳板IP入侵该软件升级料理处事器,向个东谈主主机植入内置特定要道词的木马,搜索并窃取包含这些要道词的文献,共窃取迫切生意信息和学问产权文献4.98GB。

分析浮现,这次纰谬技巧主要辘集在北京技巧22时至次日8时,异常于好意思国东部技巧白日10时至20时,且主要发生在周一至周五,在好意思国主要节沐日未出现纰谬行径。纰谬者使用的5个跳板IP位于德国和罗马尼亚等地,施展出高度的反溯源意志和丰富的纰谬资源储备。

纰谬者善于驾御开源或通用器用伪装侧目溯源,这次发现的后门步调为开源通用后门器用。此外开云体育,迫切后门和木马步调仅在内存中开动,不在硬盘中存储,加多了被发现的难度。纰谬者改削了电子文献系统的客户端分发步调,通过软件客户端升级功能,快速精确地向276台个东谈主主机送达木马步调,进行信息征集和窃取,浮现出巨大的纰谬才略。